كيف تحمي كاميرتك من الاختراق. الإخوة الصغار يراقبونك. كيفية حماية كاميرا الويب الخاصة بك من الاختراق. تحويل كاميرا الويب إلى كاميرا مراقبة

هل من السهل حقًا اختراق كاميرا الكمبيوتر المحمول الخاص بك؟ قرر مؤلف Medialeaks، بعد قراءة آخر الأخبار حول اختراق ملايين كاميرات الفيديو وتطبيقات القرصنة والمواقع التي أصبح البث من الكاميرات المخترقة من جميع أنحاء العالم نظيرًا لبرنامج الواقع، دراسة برامج اختراق كاميرات الويب، وحاولت أيضًا إيجاد طرق يمكنك من خلالها حماية نفسك من الجواسيس المجهولين وغيرهم من المتلصصين عبر الإنترنت.

لم يعد الحديث عن اختراق كاميرات الفيديو أمرًا مفاجئًا هذه الأيام. لقد أصبحت هذه ظاهرة منتشرة على نطاق واسع لدرجة أن بعض المتسللين (المتسللين) يحتفظون بموقع ويب يعرض البث من كاميرات المراقبة وكاميرات الويب غير المحمية بكلمة مرور من جميع أنحاء العالم، والبعض الآخر برنامج يسمح لك بالوصول عن بعد إلى كاميرات الفيديو المختلفة المتصلة إلى شبكة الإنترنت.

في معظم الحالات، يتم اختراق الأجهزة نظرًا لأن أصحابها لا يغيرون كلمة مرور المصنع الخاصة بالكاميرات من خلال توصيلها بشبكة عامة، لكن كاميرات الويب العادية الموجودة على أجهزة الكمبيوتر المحمولة لا تندرج ضمن هذه الفئة. وللوصول إليها، يحتاج المتسللون إلى شيء أكثر خطورة من كلمة المرور "admin admin"، ولا يوجد مكان لإدخالها.

على عكس الاعتقاد السائد بأن كاميرات الويب يتم اختراقها من قبل وكالات المخابرات، في كثير من الأحيان يمكنك العثور على قصص حول عمليات اختراق لا يرتكبها أشخاص يرتدون الزي العسكري، ولكن مجرد بشر. علاوة على ذلك، في التعليقات على المواقع المواضيعية، غالبا ما لا يكون هناك أفراد فضوليون بشكل مفرط يحاولون التجسس على أحبائهم، ولكن المتصيدون المتسللون. بالنسبة لهم، لا يشكل من يشاهدون فرقًا كبيرًا، لكنهم قد يتسببون في ضرر أكبر بكثير لضحاياهم، لأنهم قد لا يقتصرون على المراقبة. في بعض الأحيان، يتحكمون في جهاز كمبيوتر شخص آخر، ويدمرون أو يغيرون بيانات المستخدم على سبيل المزاح.

حتى تلميذ المدرسة قبل سن البلوغ يمكنه اختراق كاميرا الكمبيوتر المحمول: هناك الكثير من مقاطع الفيديو على موقع YouTube حول القرصنة، والتي يقوم مؤلفوها بالتصيد على المستخدمين المطمئنين من خلال الاتصال بكاميرات الويب الخاصة بهم. هناك العديد من مؤلفي مقاطع الفيديو هذه، لكن جوهر مقاطع الفيديو هو نفسه: الوصول إلى كاميرا الويب، ثم بث تعبيرات وجه الضحية أثناء محاولتها معرفة سبب تغير خلفية سطح المكتب فجأة أو تشغيل المواد الإباحية مع الصوت على. في أغلب الأحيان، يتم إنشاء مقاطع الفيديو هذه بواسطة مراهقين، ويحتوي العنوان على الكلمات "مضحك"، و"التصيد"، و"الإثارة"، وما إلى ذلك.

أصبح تلاميذ المدارس على دراية ببرامج القرصنة لدرجة أنهم يقدمون دروسًا كاملة حول كيفية إعداد برامج القرصنة على قنواتهم، حيث يتحدثون، بين مقاطع الفيديو حول اختراق أجهزة كمبيوتر الآخرين، عن هوايات طفولتهم على غرار "زراعة الصبار" و"هنا دميتي المفضلة."

أصبح اتجاه اختراق كاميرا الويب شائعًا جدًا. أنشأ المتسللون (المفرقعون) العديد من المواقع المتخصصة التي يتحدثون فيها عن طرق مختلفة لاختراق أجهزة الكمبيوتر، ويشاركون اكتشافاتهم ونجاحاتهم في مجال التصيد في المواضيع المقابلة في المنتديات ويقومون بإنشاء مجموعاتهم الخاصة من المفرقعات التي ستسمح لأولئك الذين يريدون البدء الاستهزاء بأشخاص غير معروفين على الشبكة دون مشاكل غير ضرورية في تثبيت البرامج.

بالإضافة إلى المتصيدين، أولئك الذين يحاولون كسب أموال حقيقية عن طريق التجسس على الغرباء يتصلون أيضًا بالكاميرات. هناك مجتمعات في فكونتاكتي تبيع إمكانية الوصول إلى الكاميرات المختلفة. غالبًا ما تكون هذه هي كاميرات المراقبة المثبتة في الشقق المستأجرة و في الأماكن العامة. من السهل الاتصال بهم: لا يقوم المالكون في كثير من الأحيان بتغيير كلمات مرور المصنع عند توصيل الكاميرا بالشبكة، والمشكلة الوحيدة التي يواجهها المتسلل هي العثور على الجهاز في الموقع المطلوب - وإذا كان يعمل كمثبت أو مكون لمثل هذا الكاميرات، تصبح المهمة أسهل.

على سبيل المثال، تبيع إدارة مجتمع "IVMS توزيع وبيع وتبادل / IP Camera" البث من الكاميرات من الشقق في المتجر المدمج للمجموعة على VKontakte، مع تصنيفها حسب التكلفة. كلما كانت ضحية البث أجمل (في الغالبية العظمى من الحالات تكون النساء)، كلما زادت تكلفة التجسس عليها. لا يتجاوز سقف السعر 400 روبل - مقابل هذه الأموال يقدم المشرف لأي شخص يريد الاتصال بالكاميرا في غرفة الفتاة الصغيرة.

للبدء، يقدم المسؤولون للمشتركين طريقة مجانية لمراقبة الحياة في بعض المنازل، حيث يتم تركيب أنظمة المراقبة في كل غرفة تقريبًا. يتم إجراء عمليات البث على مدار الساعة، وفي بعض الحالات، يوقع المسؤولون عليها بتعليقات بأسلوب "شيء جيد هنا". تقدم المجموعات أيضًا تركيب كاميرات المراقبة المعدة مسبقًا وحتى الخدمة والاستبدال وضمان المنتج.

في أغلب الأحيان، يتم اختراق أجهزة الكمبيوتر باستخدام المرافق القانونية تماما، والتي تستخدم عادة كوسيلة لتحسين عمل مسؤولي النظام وغيرهم من موظفي قسم تكنولوجيا المعلومات في مختلف المؤسسات الكبيرة - TeamViewer، RMS، LuminosityLink، Radmin وما شابه ذلك. يفترض مبدأ عملها أنه يمكن التحكم في أحد أجهزة الكمبيوتر الموجودة على الشبكة بواسطة جهاز كمبيوتر آخر عن بعد، وفي شبكات الشركة لا يمكن أن يصبح هذا مشكلة: كل كمبيوتر على الشبكة متصل بـ "الرئيسي" من خلال الإعدادات العامة، واتصاله غالبًا ما يكون محميًا بكلمة مرور.

يمكن أيضًا استخدام مثل هذه البرامج بواسطة مستخدمي الشبكة العاديين. تحتاج فقط إلى تثبيت المعدات على جهازي كمبيوتر أو أكثر، مترابطين بنفس الإعدادات المحددة مسبقًا - الأدوات المساعدة "العميل" على أجهزة الكمبيوتر الخاضعة للإدارة، وأداة الخادم المساعدة على الجهاز الذي سيكون هو الجهاز الرئيسي.

من غير المرجح أن يقوم العديد من ضحايا القرصنة بتثبيت برامج للعملاء عمداً تسمح لهم بمراقبتهم. في معظم الحالات، يتم تثبيت العميل على الكمبيوتر كأداة مساعدة مصاحبة أثناء تثبيت بعض البرامج المعدلة مسبقًا (في أغلب الأحيان يكون شيئًا مجانيًا ويتم تنزيله من مورد غير معروف). بمساعدة حصان طروادة المثبت في محرك بحث MediaGet torrent، في أبريل 2016، أحد مستخدمي Dvach لعدة أيام متتالية.

بالإضافة إلى البرامج الرسمية المصممة لتسهيل حياة مسؤولي النظام، هناك أيضًا أدوات مساعدة مصممة خصيصًا لمراقبة أجهزة الكمبيوتر بشكل سري. وتشمل هذه، على سبيل المثال، RemCam وDarkComet. تبين فجأة أن الأخير مرتبط بالصراع السوري: وفقًا لموقع Wired، استخدمت الحكومة DarkComet للتجسس على نشطاء المعارضة، وأرسلت لهم رابطًا مخفيًا لتثبيته، متنكرًا في شكل نافذة رسالة منبثقة. وبعد ظهور معلومات حول تصرفات الحكومة السورية في وسائل الإعلام، توقف مطور التطبيق رسميًا عن دعمه، قائلاً إنه لا يريد أن تستخدمه السلطات أبدًا.

ومن المفارقات أن منشئي تطبيقات القرصنة، الذين يتحدثون على موقعهم الإلكتروني عن كيفية اختراق أجهزة كمبيوتر الآخرين، هم في نفس الوقت على اتصال بالمجتمعات الموجودة على فكونتاكتي، والتي يبلغون فيها أمن المعلوماتوحماية جهاز الكمبيوتر الخاص بك من أساليب مختلفةالقرصنة

تعمل تطبيقات Android على نفس المبدأ، لكن مستخدمي الهاتف المحمول يتمتعون بالحماية إلى حد ما بموجب الترخيص. على سبيل المثال، يتيح لك تطبيق GPP Remote Viewer تلقي البيانات من جهاز الكمبيوتر الخاص بك بنفس طريقة برنامج TeamViewer، ولكن طالما قمت بتنزيله من Play Market، يمكنك أن تكون أكثر ثقة بقليل من أنه لن يتم تثبيت أحصنة طروادة معه .

مع منتجات Apple، يكون الوضع أسهل في الإدارة وأكثر صعوبة في الاختراق: غالبًا ما تتطلب أدوات الوصول عن بعد الحديثة على نظام التشغيل iOS المزامنة عبر معرف Apple، وهذا يترك فرصة أقل لاختراق أجهزة الكمبيوتر بسرعة أو تثبيت أداة مساعدة ضارة عليها من شأنها نقل التحكم إلى طرف ثالث.

اختبر محررو Medialeaks برنامجين شائعين للمراقبة عبر كاميرا الويب وإدارة البيانات عن بعد - برنامج RMS القانوني وبرنامج RemCam2 "الرمادي". حاولت الطاولة اختراق جهاز كمبيوتر تاتيانا، وقصف حسابها الشخصي بجميع أنواع الملفات غير المفهومة، والتي كان من المفترض أن تقوم بتثبيت البرنامج المناسب على جهاز الكمبيوتر الخاص بها. كل شيء موجود على نظام Windows، وقد تم استخدام البرنامج للمراقبة دون تعديلات المستخدم.

يطلب RMS الكثير من الأذونات المختلفة عند بدء التشغيل، والتي يجب تجاهلها إذا قمت بتشغيل الإصدار الذي تم تكوينه مسبقًا بواسطة شخص آخر (أو بواسطتك، إذا كنت Hackerman). بالإضافة إلى ذلك، من أجل الاتصال بجهاز الكمبيوتر الخاص بالضحية، طلب البرنامج كلمة مرور، والتي أدخلتها تانيا أثناء التثبيت. لم ينجح الاختراق الصامت، وعندما قمنا بتوصيل جهاز التحكم عن بعد بالكاميرا، ظهر إشعار مناسب على شاشة الضحية. تم هزيمة متلصص أمي، ولكن فقط لأنه استخدم أداة مساعدة تم تنزيلها بشكل قانوني وغير معدلة.

تبين أن RemCam2 أكثر فائدة في هذا الصدد - فهو حصان طروادة كامل، لن يخمن تثبيته حتى المستخدم نفسه: لا توجد شاشات، تم تثبيت التطبيق دون أن يلاحظها أحد عندما نقرت تانيا على أيقونة الملف بنقرة غبية الاسم في الدردشة. بعد أن تعلمت IP الخاص بها، بدأ Stolik الخبيث بمراقبة المحرر الذي كان يعمل في ذلك الوقت، بدلاً من العمل بنفسه.

كان من الممكن إزالة البرامج بالكامل فقط بعد تنظيف السجل. لا تحاول هذا في المنزل.

لسوء الحظ، إذا كنت تستخدم الإنترنت بنشاط، فمن المستحيل اليوم حماية نفسك بالكامل من التجسس على كاميرا الويب والوصول عن بعد إلى البيانات. هذا لا يعني أن لديك برامج ضارة مثبتة على جهاز الكمبيوتر الخاص بك في الوقت الحالي، ولكن كلما قمت بتنزيل تطبيقات غريبة من مصادر مختلفة مشكوك فيها (أو نقرت على روابط في رسائل البريد الإلكتروني الواردة من الغرباء)، زاد احتمال تعثرك بأحد أحصنة طروادة هذه.

يبدو أن إحدى الطرق الأكثر منطقية لحماية الكاميرا من الاختراق هي تعطيلها تمامًا - ويمكن القيام بذلك من خلال Windows Device Manager. ستكون الكاميرا موجودة في قسم أجهزة التصوير. انقر مرتين على الكاميرا، قسم "برنامج التشغيل"، زر "تعطيل". ويمكنك إعادته بنفس الطريقة.

ولكن حتى إذا تم تعطيل الكاميرا، فقد تحاول بعض أحصنة طروادة إعادة تشغيلها، لذلك يجب على أولئك الذين يشعرون بالقلق من الجواسيس المحتملين التحقق من أجهزة الكمبيوتر الخاصة بهم باستخدام الأداة المساعدة لإدارة البرامج العادية - فهي تعرض العمليات قيد التشغيل حاليًا، وهذا سيسمح لك لملاحظة ما إذا كانت كاميرا الفيديو لشخص ما. لا يستحق الأمر حتى الكتابة عن مضادات الفيروسات.

إنه على وجه التحديد بسبب عدم القدرة على تحقيق الأمان بنسبة مائة بالمائة، لدى العديد من مستخدمي أجهزة الكمبيوتر الشخصية تقليد واسع النطاق لإغلاق كاميرات الويب - ومن الغريب أن هذا هو الأكثر اليوم على نحو فعالمحاربة المتلصصين. تحدث مؤسس فيسبوك مارك زوكربيرج ومدير مكتب التحقيقات الفيدرالي السابق جيمس كومي عن فوائد تسجيل كاميرات الفيديو، ووفقًا لمصنعي برامج مكافحة الفيروسات ESET، فإن حوالي 17٪ من مستخدمي أجهزة الكمبيوتر ينقرون على كاميرات الفيديو.

استخدام الشريط اللاصق كوسيلة للحماية من المتلصصين السنوات الاخيرةوصلت إلى مستوى جديد: يستبدلها المتحمسون بمصاريع خاصة للكاميرات، وتضيف بعض الشركات المصنعة لأجهزة الكمبيوتر المحمول مصاريع للكاميرات في مرحلة الإنتاج. ومع ذلك، حتى في هذه الحالة، يمكن للصوص التجسس على الضحايا - إن لم يكن عن طريق التجسس، فعلى الأقل عن طريق التنصت باستخدام الميكروفون المدمج. لذا، عند تسجيل الكاميرا، فكر في هذا أيضًا.

في الواقع، تتمتع كاميرا الفيديو غير المغطاة أيضًا بمزاياها: فهي يمكن أن تساعد الضحية المحتملة على اكتشاف الاختراق، نظرًا لأن مؤشر تشغيلها الموجود على علبة الكمبيوتر المحمول سيشير إلى اتصال شخص خارجي بالكمبيوتر. في هذه الحالة، الحل الصحيح الوحيد هو إيقاف تشغيل الإنترنت بمجرد رؤية ضوء كاميرا الفيديو يومض لسبب غير معروف، ولو لثانية واحدة: وهذا لا يحدث أبدًا عن طريق الصدفة.

يعد الوصول عن بعد إلى كاميرات الويب وكاميرات المراقبة من أكثر ممارسات القرصنة وضوحًا. لا يتطلب الأمر برامج خاصة، مما يسمح لك بالتعامل فقط مع المتصفح والتلاعبات البسيطة. سيكون من الممكن الوصول إلى الآلاف من العيون الرقمية حول العالم إذا كنت تعرف كيفية العثور على عناوين IP الخاصة بهم ونقاط الضعف الخاصة بهم.

تحذير

المقال ذو طبيعة بحثية. إنه موجه إلى المتخصصين في مجال الأمن وأولئك الذين يخططون لأن يصبحوا مثلهم. عند كتابته، تم استخدام قواعد البيانات المتاحة للجمهور. لا يتحمل المحررون ولا المؤلف مسؤولية الاستخدام غير الأخلاقي لأي معلومات مذكورة هنا.

مع عيون مغلقة واسعة

تُستخدم المراقبة بالفيديو في المقام الأول لأغراض أمنية، لذا لا تتوقع صورًا مضحكة من أول كاميرا تم اختراقها. قد تكون محظوظا بما فيه الكفاية للعثور بسرعة على بث HD من بيت دعارة النخبة، ولكن في كثير من الأحيان سوف تجد مناظر مملة للمستودعات المهجورة ومواقف السيارات بدقة VGA. إذا كان هناك أشخاص في الإطار، فهم في الغالب النوادل في الردهة والخنازير في المقهى. من الممتع أكثر مشاهدة المشغلين أنفسهم وعمل جميع أنواع الروبوتات.

غالبًا ما يتم الخلط بين كاميرات IP وكاميرات الويب، على الرغم من أن هذا أمر أساسي أجهزة مختلفة. تعد كاميرا الشبكة، أو كاميرا IP، أداة مراقبة مكتفية ذاتيًا. يتم التحكم فيه عبر واجهة ويب وينقل دفق الفيديو بشكل مستقل عبر الشبكة. في الأساس، إنه كمبيوتر صغير مزود بنظام تشغيل خاص به يستند إلى Linux. تسمح واجهة شبكة Ethernet (RJ-45) أو Wi-Fi بالاتصال المباشر بكاميرا IP. في السابق، تم استخدام تطبيقات العميل الخاصة لهذا الغرض، ولكن يتم التحكم في معظم الكاميرات الحديثة عبر متصفح من أي جهاز - سواء كان جهاز كمبيوتر أو هاتفًا ذكيًا. كقاعدة عامة، تكون كاميرات IP قيد التشغيل دائمًا ويمكن الوصول إليها عن بُعد. وهذا هو بالضبط ما يستفيد منه المتسللون.

كاميرا الويب هي جهاز سلبي يتم التحكم فيه محليًا من جهاز كمبيوتر (عبر USB) أو كمبيوتر محمول (إذا كان مدمجًا) عبر برنامج تشغيل نظام التشغيل. يمكن أن يكون هذا السائق اثنين أنواع مختلفة: عالمي (مثبت مسبقًا في نظام التشغيل ومناسب للعديد من الكاميرات من مختلف الشركات المصنعة) ومكتوب خصيصًا له نموذج محدد. تختلف مهمة المتسلل هنا: ليس الاتصال بكاميرا الويب، ولكن اعتراض تدفق الفيديو الخاص بها، والذي يبثه من خلال برنامج التشغيل. لا تحتوي كاميرا الويب على عنوان IP منفصل وخادم ويب مدمج. لذلك، فإن اختراق كاميرا الويب يكون دائمًا نتيجة لاختراق الكمبيوتر المتصل به. دعونا نضع النظرية جانبًا في الوقت الحالي ونتدرب قليلاً.

اختراق كاميرات المراقبة

لا يعني اختراق كاميرات IP أن شخصًا ما يتحكم في الكمبيوتر الذي يشاهد المالك منه بث الفيديو الخاص به. إنه الآن لا يشاهده بمفرده. هذه أهداف منفصلة وسهلة إلى حد ما، ولكن هناك الكثير من المزالق في الطريق إليها.

تحذير

قد يؤدي التجسس عبر الكاميرات إلى عقوبات إدارية وجنائية. عادةً ما يتم فرض غرامة، لكن لا ينجو الجميع بسهولة. قضى ماثيو أندرسون سنة ونصف في السجن بتهمة اختراق كاميرات الويب باستخدام حصان طروادة. أولئك الذين كرروا هذا العمل الفذ حُكم عليهم بالسجن لمدة أربع سنوات.

أولاً، لا يمكن دعم الوصول عن بعد إلى الكاميرا المحددة إلا من خلال متصفح معين. امنح بعض الأشخاص متصفح Chrome أو Firefox جديدًا، بينما يعمل البعض الآخر فقط مع IE القديم. ثانيا، يتم بث دفق الفيديو إلى الإنترنت بتنسيقات مختلفة. ستحتاج بعض الكاميرات إلى تثبيت مكون VLC الإضافي لمشاهدته، وستتطلب كاميرات أخرى Flash Player، ولن يعرض البعض الآخر أي شيء بدون إصدار قديم من Java أو مكون إضافي خاص بهم.

في بعض الأحيان هناك حلول غير تافهة. على سبيل المثال، يتم تحويل Raspberry Pi إلى خادم مراقبة فيديو باستخدام nginx ويبث الفيديو عبر RTMP.

حسب التصميم، فإن كاميرا IP محمية من التطفل بواسطة سرين: عنوان IP الخاص بها وكلمة مرور الحساب. ومن الناحية العملية، لا يمكن اعتبار عناوين IP سرًا. ويمكن اكتشافها بسهولة في العناوين القياسية، وتستجيب الكاميرات بشكل متساوٍ للطلبات الواردة من روبوتات البحث. على سبيل المثال، في لقطة الشاشة التالية، يمكنك أن ترى أن مالك الكاميرا قام بتعطيل الوصول المجهول إليها وأضاف اختبار CAPTCHA لمنع الهجمات الآلية. ومع ذلك، باستخدام الرابط المباشر /index.htm يمكنك تغييرها دون إذن.

يمكن العثور على كاميرات المراقبة الضعيفة من خلال Google أو أي محرك بحث آخر باستخدام الاستعلامات المتقدمة. على سبيل المثال:

Inurl:"wvhttp-01" inurl:"viewerframe?mode=" inurl:"videostream.cgi" inurl:"webcapture" inurl:"snap.jpg" inurl:"snapshot.jpg" inurl:"video.mjpg"

محرك بحث رائع آخر لإنترنت الأشياء هو ZoomEye. توجد الكاميرات الموجودة فيه حسب طلبات الجهاز:كاميرا الويب أو الجهاز:جهاز الوسائط.

يمكنك البحث بالطريقة القديمة، حيث تقوم ببساطة بمسح نطاقات عناوين IP بحثًا عن استجابة مميزة من الكاميرا. يمكنك الحصول على قائمة بعناوين IP لمدينة معينة على خدمة الويب هذه. يوجد أيضًا ماسح ضوئي للمنافذ في حالة عدم وجود ماسح ضوئي خاص بك.

نحن مهتمون في المقام الأول بالمنافذ 8000 و8080 و8888، لأنها غالبًا ما تكون المنافذ الافتراضية. يمكنك معرفة رقم المنفذ الافتراضي لكاميرا معينة في الدليل الخاص بها. الرقم لا يتغير أبدًا. وبطبيعة الحال، يمكن العثور على خدمات أخرى على أي منفذ، لذلك يجب تصفية نتائج البحث بشكل أكبر.

رتفم!

رتفم! من السهل معرفة طراز الكاميرا المكتشفة: تتم الإشارة إليه عادةً في صفحة عنوان واجهة الويب وفي إعداداته.

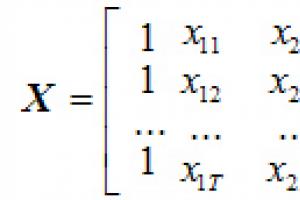

عندما تحدثت في بداية المقال عن التحكم في الكاميرات من خلال “تطبيق عميل خاص”، كنت أتحدث عن برامج مثل iVMS 4xxx، الذي يأتي مع كاميرات Hikvision. على موقع المطور، يمكنك قراءة دليل اللغة الروسية للبرنامج والكاميرات نفسها. إذا وجدت مثل هذه الكاميرا، فمن المرجح أن يكون لها كلمة مرور المصنع، وسيوفر البرنامج الوصول الكامل إليها.

مع كلمات المرور لكاميرات المراقبة، تكون الأمور ممتعة للغاية بشكل عام. في بعض الكاميرات، لا توجد كلمة مرور ولا يوجد ترخيص على الإطلاق. والبعض الآخر لديه كلمة مرور افتراضية، والتي يمكن العثور عليها بسهولة في دليل الكاميرا. نشر موقع الويب ipvm.com قائمة بأكثر عمليات تسجيل الدخول وكلمات المرور شيوعًا المثبتة على طرازات الكاميرات المختلفة.

غالبًا ما يحدث أن الشركة المصنعة تركت مدخل الخدمة لمراكز الخدمة في البرامج الثابتة للكاميرا. ويظل مفتوحًا حتى بعد أن يقوم مالك الكاميرا بتغيير كلمة المرور الافتراضية. لا يمكنك قراءته في الدليل، ولكن يمكنك العثور عليه في المنتديات المواضيعية.

المشكلة الكبيرة هي أن العديد من الكاميرات تستخدم نفس خادم الويب GoAhead. لديها العديد من نقاط الضعف المعروفة التي كان مصنعو الكاميرات بطيئين في تصحيحها.

GoAhead على وجه الخصوص عرضة لتجاوز سعة المكدس، والذي يمكن أن يحدث بسبب طلب HTTP GET بسيط. ومما يزيد الوضع تعقيدًا حقيقة قيام الشركات المصنعة الصينية بتعديل GoAhead في برامجها الثابتة، مما يضيف ثغرات جديدة.

توجد أخطاء في كود البرامج الثابتة الأخرى مثل التحولات الشرطية المنحنية. تتيح لك هذه الكاميرا الوصول إذا قمت بإدخال كلمة مرور خاطئة أو قمت ببساطة بالضغط على زر "إلغاء" عدة مرات. خلال بحثنا، صادفت أكثر من اثنتي عشرة من هذه الكاميرات. لذا، إذا سئمت من تجربة كلمات المرور الافتراضية، فحاول النقر فوق "إلغاء الأمر" - فهناك احتمال أن تتمكن من الوصول فجأة.

مزودة بكاميرات متوسطة وعالية الجودة يتصاعد قطب. بعد أن اخترقت هذا، يمكنك تغيير الزاوية وفحص كل شيء حولك بالكامل. قد يكون من الممتع بشكل خاص لعب سحب الكاميرا عندما يحاول شخص آخر، بالإضافة إليك، التحكم بها في نفس الوقت. بشكل عام، يكتسب المهاجم السيطرة الكاملة على الكاميرا مباشرة من المتصفح الخاص به بمجرد الوصول إلى العنوان المطلوب.

عندما يتحدثون عن الآلاف من الكاميرات الضعيفة، أريد أن ألقي نظرة فاحصة على واحدة على الأقل. أقترح البدء بالشركة المصنعة الشهيرة Foscam. هل تتذكر ما قلته عن مداخل الخدمة؟ لذلك تمتلكها كاميرات Foscam والعديد من الكاميرات الأخرى. بالإضافة إلى حساب المسؤول المدمج، يوصى بتعيين كلمة المرور الخاصة به عند تشغيل الكاميرا لأول مرة، هناك حساب آخر - المشغل. كلمة المرور الافتراضية الخاصة به فارغة، ونادرا ما يفكر أحد في تغييرها.

بالإضافة إلى ذلك، تتمتع كاميرات Foscam بعناوين يمكن التعرف عليها بسهولة بفضل تسجيل القالب. بشكل عام، يبدو الأمر مثل xxxxxx.myfoscam.org:88، حيث أول حرفين xx عبارة عن أحرف لاتينية، والأربعة التالية عبارة عن رقم تسلسلي بتنسيق عشري.

إذا كانت الكاميرا متصلة بمسجل فيديو IP، فلن تتمكن من المراقبة عن بعد في الوقت الفعلي فحسب، بل يمكنك أيضًا عرض التسجيلات السابقة.

كيف يعمل كاشف الحركة؟

تم تجهيز كاميرات المراقبة الاحترافية بمستشعر إضافي - كاشف للحركة يعمل حتى في الظلام الدامس بفضل جهاز استقبال الأشعة تحت الحمراء. يعد هذا أكثر إثارة للاهتمام من إضاءة الأشعة تحت الحمراء التي تعمل دائمًا، لأنها لا تكشف قناع الكاميرا وتسمح لها بإجراء مراقبة سرية. يتوهج الناس دائمًا في نطاق الأشعة تحت الحمراء القريب (على الأقل عندما يكونون على قيد الحياة). بمجرد أن يكتشف المستشعر الحركة، تبدأ وحدة التحكم في التسجيل. إذا أرسلت الخلية الكهروضوئية إشارة إلى وجود ضوء منخفض، فسيتم تشغيل الإضاءة الخلفية أيضًا. وبالضبط في لحظة التسجيل، عندما يفوت الأوان لإغلاق العدسة.

الكاميرات الرخيصة أبسط. لا تحتوي على مستشعر حركة منفصل، ولكنها بدلاً من ذلك تستخدم مقارنة الإطارات من كاميرا الويب نفسها. إذا كانت الصورة تختلف عن الصورة السابقة، فهذا يعني أن شيئا ما قد تغير في الإطار وتحتاج إلى تسجيله. إذا لم يتم تسجيل الحركة، فسيتم حذف سلسلة الإطارات ببساطة. وهذا يوفر المساحة وحركة المرور والوقت لإعادة لف الفيديو لاحقًا. معظم أجهزة كشف الحركة قابلة للتخصيص. يمكنك ضبط حد الزناد بحيث لا يتم تسجيل أي حركة أمام الكاميرا، وإعداد تنبيهات إضافية. على سبيل المثال، أرسل رسالة نصية قصيرة وأحدث صورة من الكاميرا مباشرة إلى هاتفك الذكي.

يعد كاشف الحركة البرمجي أدنى بكثير من جهاز كشف الحركة وغالبًا ما يصبح سببًا للحوادث. أثناء بحثي، عثرت على كاميرتين ترسلان التنبيهات بشكل مستمر وتسجلان غيغابايت من "الأدلة المساومة". وتبين أن جميع الإنذارات كاذبة. تم تركيب أول كاميرا خارج أحد المستودعات. لقد كانت مليئة بأنسجة العنكبوت التي اهتزت في مهب الريح ودفعت كاشف الحركة إلى الجنون. الكاميرا الثانية كانت موجودة في المكتب المقابل لجهاز التوجيه الوامض. وفي كلتا الحالتين كانت العتبة منخفضة للغاية.

اختراق كاميرات الويب

غالبًا ما تسمى كاميرات الويب التي تعمل عبر برنامج تشغيل عالمي بأنها متوافقة مع UVC (من فئة فيديو USB - UVC). من الأسهل اختراق كاميرا UVC لأنها تستخدم بروتوكولًا قياسيًا وموثقًا جيدًا. ومع ذلك، على أي حال، للوصول إلى كاميرا الويب، سيتعين على المهاجم أولاً التحكم في الكمبيوتر المتصل به.

من الناحية الفنية، يتم الوصول إلى كاميرات الويب على أجهزة الكمبيوتر التي تعمل بنظام Windows من أي إصدار وعمق البت من خلال برنامج تشغيل الكاميرا ومرشحات DirectDraw وبرامج ترميز VFW. ومع ذلك، لا يحتاج الهاكر المبتدئ إلى الخوض في كل هذه التفاصيل إلا إذا كان ينوي كتابة باب خلفي متقدم. يكفي أن تأخذ أي "فأر" (RAT - أداة الإدارة عن بعد) وتعديله قليلاً. هناك ببساطة الكثير من أدوات الإدارة عن بعد اليوم. بالإضافة إلى الأبواب الخلفية المحددة من VX Heaven، هناك أيضًا أدوات مساعدة شرعية تمامًا، مثل Ammyy Admin أو LiteManager أو LuminosityLink أو Team Viewer أو Radmin. كل ما يجب تغييره اختياريًا هو تكوين الاستقبال التلقائي لطلبات الاتصالات عن بعد وتقليل النافذة الرئيسية. ثم يعود الأمر إلى أساليب الهندسة الاجتماعية.

يقوم الضحية بتنزيل الجرذ المعدل بالكود عبر رابط تصيد أو يزحف إلى كمبيوتر الضحية نفسه من خلال أول ثقب تم اكتشافه. للحصول على معلومات حول كيفية أتمتة هذه العملية، راجع المقالة "". بالمناسبة، كن حذرًا: معظم الروابط إلى "برامج اختراق الكاميرا" هي في حد ذاتها تصيد احتيالي ويمكن أن تقودك إلى تنزيل برامج ضارة.

بالنسبة للمستخدم العادي، تكون كاميرا الويب غير نشطة في معظم الأوقات. عادةً ما يحذر مؤشر LED من تفعيله، ولكن حتى مع وجود مثل هذا الإشعار، يمكنك إجراء مراقبة سرية. كما اتضح فيما بعد، يمكن إيقاف تشغيل مؤشر نشاط كاميرا الويب حتى إذا كان مصدر الطاقة الخاص بـ LED ومصفوفة CMOS متصلين فعليًا. وقد تم ذلك بالفعل باستخدام كاميرات الويب iSight المدمجة في أجهزة MacBooks. قام الباحثون Broker وCheckoway من جامعة جونز هوبكنز بكتابة أداة مساعدة تعمل كمستخدم بسيط، ومن خلال استغلال الثغرة الأمنية في وحدة تحكم Cypress، تحل محل البرامج الثابتة الخاصة بها. بعد أن يقوم الضحية بتشغيل iSeeYou، يتمكن المهاجم من تشغيل الكاميرا دون إضاءة مؤشر النشاط الخاص بها.

يتم العثور على نقاط الضعف بانتظام في وحدات التحكم الدقيقة الأخرى. قام أحد المتخصصين في Prevx بجمع مجموعة كاملة من هذه الثغرات وأظهر أمثلة على استخدامها. كانت جميع نقاط الضعف التي تم العثور عليها تقريبًا مرتبطة بـ 0day، ولكن من بينها كانت هناك أيضًا نقاط ضعف معروفة منذ زمن طويل ولم يكن المصنعون يعتزمون إصلاحها ببساطة.

هناك المزيد والمزيد من الطرق لتقديم برمجيات إكسبلويت، وتزداد صعوبة الإمساك بها. غالبًا ما تستسلم برامج مكافحة الفيروسات لملفات PDF المعدلة، ولها قيود محددة مسبقًا على فحص الملفات الكبيرة، ولا يمكنها فحص مكونات البرامج الضارة المشفرة. علاوة على ذلك، أصبح تعدد الأشكال أو إعادة التجميع المستمر للحمل القتالي هو القاعدة، لذلك تلاشى تحليل التوقيع لفترة طويلة في الخلفية. اليوم أصبح من السهل للغاية تقديم حصان طروادة الذي يسمح بالوصول عن بعد إلى كاميرا الويب. هذه واحدة من وسائل التسلية الشائعة بين المتصيدين وأطفال السيناريو.

تحويل كاميرا الويب إلى كاميرا مراقبة

يمكن تحويل أي كاميرا ويب إلى نوع من كاميرات IP إذا قمت بتثبيت خادم مراقبة فيديو على الجهاز المتصل به. على أجهزة الكمبيوتر، يستخدم العديد من الأشخاص كاميرا الويب القديمة webcamXP، وكاميرا الويب 7 الأحدث قليلاً والبرامج المشابهة لهذه الأغراض.

يوجد برنامج مماثل للهواتف الذكية - على سبيل المثال، Salient Eye. يمكن لهذا البرنامج حفظ مقاطع الفيديو على الاستضافة السحابية، مما يؤدي إلى تحرير الذاكرة المحلية لهاتفك الذكي. ومع ذلك، هناك الكثير من الثغرات في مثل هذه البرامج وفي أنظمة التشغيل نفسها، لذلك غالبًا ما يتبين أن اختراق كاميرات الويب التي تسيطر عليها هذه البرامج ليس أكثر صعوبة من كاميرات IP ذات البرامج الثابتة المتسربة.

الهاتف الذكي كأداة مراقبة

في الآونة الأخيرة، غالبًا ما يتم تكييف الهواتف الذكية والأجهزة اللوحية القديمة للمراقبة بالفيديو المنزلي. غالبًا ما يتم تثبيتها باستخدام Android Webcam Server - وهو تطبيق بسيط يبث دفق فيديو من الكاميرا المدمجة إلى الإنترنت. فهو يقبل الطلبات على المنفذ 8080 ويفتح لوحة التحكم على صفحة تحمل الاسم الذي لا يحتاج إلى شرح /remote.html. بمجرد القيام بذلك، يمكنك تغيير إعدادات الكاميرا ومشاهدة الصورة مباشرة في نافذة المتصفح (مع أو بدون صوت).

عادةً ما تعرض هذه الهواتف الذكية صورًا مملة إلى حد ما. من غير المحتمل أن تكون مهتمًا بالنظر إلى كلب نائم أو سيارة متوقفة بالقرب من المنزل. ومع ذلك، يمكن استخدام Android Webcam Server والتطبيقات المشابهة بطرق أخرى. بالإضافة إلى الكاميرا الخلفية، تحتوي الهواتف الذكية أيضًا على كاميرا أمامية. لماذا لا نقوم بتشغيله؟ ثم سنرى الجانب الآخر من حياة صاحب الهاتف الذكي.

حماية ضد التنقيط

أول ما يتبادر إلى أذهان معظم الناس بعد شرح كيفية اختراق الكاميرات بسهولة هو إغلاقها بشريط لاصق. يعتقد أصحاب كاميرات الويب المزودة بمصراع أن مشكلة التلصص لا تهمهم، وعبثًا. من الممكن أيضًا التنصت، نظرًا لأنه بالإضافة إلى العدسة، تحتوي الكاميرات على ميكروفون.

يستخدم مطورو برامج مكافحة الفيروسات وأنظمة حماية البرامج الأخرى مصطلحات مربكة للترويج لمنتجاتهم. إنهم يخيفونك بإحصائيات اختراق الكاميرا (وهي مثيرة للإعجاب حقًا إذا قمت بتضمين كاميرات IP)، وهم أنفسهم يقدمون حلاً للتحكم في الوصول إلى كاميرات الويب، وهو حل محدود تقنيًا.

يمكن زيادة أمان كاميرات IP بوسائل بسيطة: عن طريق تحديث البرنامج الثابت وتغيير كلمة المرور والمنفذ وتعطيل الحسابات الافتراضية، بالإضافة إلى تمكين تصفية عنوان IP. على اية حال، هذا غير كافي. تحتوي العديد من البرامج الثابتة على أخطاء لم يتم حلها، مما يسمح بالوصول دون أي ترخيص - على سبيل المثال، استخدام العنوان القياسي لصفحة ويب مع LiveView أو لوحة الإعدادات. عندما تجد برنامجًا ثابتًا آخر متسربًا، فأنت تريد فقط تحديثه عن بُعد!

إن اختراق كاميرا الويب أمر مختلف تمامًا. وهذا هو دائما قمة جبل الجليد. عادة، بحلول الوقت الذي يتمكن فيه المهاجم من الوصول إليه، يكون قد تمكن بالفعل من المرح على الأقراص المحلية، أو سرقة بيانات اعتماد جميع الحسابات، أو جعل الكمبيوتر جزءًا من شبكة الروبوتات.

نفس برنامج Kaspersky Internet Security يمنع الوصول غير المصرح به إلى دفق فيديو كاميرا الويب فقط. ولن يمنع المتسلل من تغيير إعداداته أو تشغيل الميكروفون. تقتصر قائمة النماذج التي تحميها رسميًا على كاميرات الويب الخاصة بشركة Microsoft وLogitech. لذلك، ينبغي اعتبار وظيفة "حماية كاميرا الويب" بمثابة إضافة فقط.

مواقع التجسس

هناك مشكلة منفصلة وهي الهجمات المتعلقة بتنفيذ التحكم في الوصول إلى الكاميرا في المتصفحات. تقدم العديد من المواقع خدمات الاتصال باستخدام الكاميرا، فتظهر طلبات الوصول إليها والميكروفون المدمج بها في المتصفح عشر مرات في اليوم. تكمن الخصوصية هنا في أن الموقع يمكنه استخدام برنامج نصي يفتح نافذة منبثقة (نافذة إضافية في الخلفية). يتم منح هذه النافذة الفرعية أذونات النافذة الأصلية. عند إغلاق الصفحة الرئيسية، يظل الميكروفون قيد التشغيل في الخلفية. ولهذا السبب، من الممكن وجود سيناريو يعتقد فيه المستخدم أنه أنهى المحادثة، ولكن في الواقع يستمر المحاور (أو أي شخص آخر) في سماعه.

مهما كانت قوية جدار الحماية (جدار الحماية)بغض النظر عن ما قمت بتثبيته، هناك دائمًا احتمال أن يتمكن المتسللون من تجاوزه، ومن خلال الاتصال بكاميرا الويب، يحولونك إلى نجم YouTube، يستعرض أمام الكمبيوتر مرتديًا السراويل القصيرة (أو بدونها).

اليوم أريد أن أقول كيفية تعطيل كاميرا الويب(مؤقتًا حتى تستخدمه للاتصال الفيديومع الأصدقاء والأقارب) بثلاث طرق بسيطة وموثوقة (أي منها متروك لك).

لذلك، هناك طريقتان لتعطيل كاميرا الويب ستكون مادية، والأخرى برمجية ( تشغيل وإيقاف كاميرا الويب). كل واحد منهم لديه إيجابيات وسلبيات.

لن أفتح أمريكا بالقول إن الطريقة الأكثر موثوقية لتعطيل كاميرا الويب هي فصل الكابل الخاص بها عن منفذ USB للكمبيوتر. بهذه الطريقة، لن يتمكن أي متسلل من الاتصال به (إلا إذا جاء إلى منزلك).

تحدثنا مع أقاربنا من البرازيل وأوقفنا كاميرا الويب. إذا أردت التحدث مع شخص آخر، فهو متصل. كل شيء بسيط وموثوق بنسبة 100٪.

يمكنك أيضًا شراء كاميرا ويب خاصة ذات عدسة إغلاق...

...ولكن ستظل هناك مشكلة في الميكروفون، والذي غالبًا ما يكون مدمجًا في هذه الأجهزة خارج الصندوق (وعادةً ما يكون حساسًا للغاية).

المشكلة الوحيدة - هذه الطريقةمناسب فقط لأصحاب كاميرات الويب الخارجية. لا توجد وسيلة لحماية نفسك على جهاز كمبيوتر محمول.

كيفية تعطيل كاميرا الويب على جهاز كمبيوتر محمول

لتغطية عدسة كاميرا الويب على جهاز كمبيوتر محمول، هناك ستائر خاصة يمكن العثور عليها وشرائها عبر الإنترنت...

تأتي بعض موديلات أجهزة الكمبيوتر المحمول مزودة بمثل هذه الستائر...

...لكنك لن تغير جهاز الكمبيوتر الخاص بك بسبب الستارة، أليس كذلك؟

يمكنك أيضًا تغطية كاميرا الويب بشريط لاصق أو شريط، ولكن أولاً، هذه "مزرعة جماعية"، وثانيًا، لا تزال هناك مشكلة في تشغيل الميكروفون.

كيفية تعطيل كاميرا الويب برمجيا

نأتي هنا إلى الطريقة الأكثر إثارة للاهتمام لتعطيل كاميرا الويب مؤقتًا - باستخدام أداة مجانية محمولبرنامج كمبيوتر قادر على إدارة برنامج التشغيل لهذا الجهاز.

يسمى البرنامج WebCam On-Off. لا يلزم تثبيته على جهاز الكمبيوتر الخاص بك - فهو يعمل مباشرة من المجلد. الواجهة باللغة الإنجليزية، لسوء الحظ، ولكن هناك ثلاثة أزرار فقط ومن السهل جدًا اكتشافها.

يمكنك تشغيل WebCam On-Off من خلال النقر على الاختصار وفي نافذة البرنامج الرئيسية (فقط) ترى حالة برنامج تشغيل كاميرا الويب لديك في وقت معين...

تمكين يعني تمكين.

انتباه! من فضلك لا تخلط بين السائق العامل والكاميرا قيد التشغيل - فهذه أشياء مختلفة تمامًا!

هناك ثلاثة أزرار على اليسار. انقر فوق "تعطيل" وسيتم إيقاف تشغيل برنامج تشغيل كاميرا الويب الخاص بك (مع الميكروفون) - سوف "يفقد" نظام التشغيل هذا الجهاز...

سيعرض لك الزر السفلي "كاميرا الويب" الصورة من كاميرا الويب (إذا كان برنامج التشغيل نشطًا) في نافذة منفصلة. وإذا تم تعطيله ستظهر لك الرسالة التالية...

يمكنك إغلاق البرنامج بعد إيقاف تشغيل كاميرا الويب - وسيستمر تعطيله حتى تقوم بتشغيل البرنامج مرة أخرى وتمكين (تشغيل) برنامج التشغيل.

فارق بسيط - يجب إيقاف تشغيل كاميرا الويب فقط في حالة عدم استخدامها في أي برنامج. أغلق Skype أو Viber وبعد ذلك فقط قم بإيقاف تشغيل كاميرا الويب باستخدام برنامج WebCam On-Off.

إذا لم تتمكن من تعطيله وظهور الرسالة التالية...

...ثم يتم استخدام الكاميرا من خلال بعض العمليات - قم بإنهائها أو أعد تشغيل النظام.

تنزيل WebCam On-Off

حجم البرنامج 452.7 كيلو بايت فقط. لا توجد فيروسات. يعمل البرنامج على كافة إصدارات نظام التشغيل ويندوز.

سيقول المشككون أن هذا مجرد برنامج وأنه يمكن أيضًا اختراقه أو تجاوزه، وأن المتسلل المتمرس يمكنه بسهولة تمكين برنامج تشغيل الكاميرا عن بُعد... لكن يا رفاق، كل شيء سيء للغاية فيما يتعلق بحماية جهاز الكمبيوتر الخاص بك. بحاجة ل قم بعمل ماأو قم بإيقاف تشغيله وإخفائه في الخزانة ونسيانه إلى الأبد.

في المقال التالي(غدًا حرفيًا) سأخبرك كيف يمكنك التحقق من كاميرا الويب الخاصة بك بدون برامج خاصة.

إلى برامج الكمبيوتر الجديدة والمفيدة.

فيديو مفيد

أنا فقط أراجع البرامج! أي شكاوى - لمصنعيها!

كانت تشيلسي كلارك، من سكان تورونتو، وصديقها يشاهدان الأفلام على Netflix قبل بضعة أسابيع أثناء جلوسهما بشكل مريح أمام الكمبيوتر المحمول الخاص بهما. هذا النوع من العطلات يفضله عدد كبير من الأشخاص حول العالم. ما يجعل هذه القصة غير عادية هو حقيقة واحدة: كان هناك شخص آخر معهم في الغرفة.

يقوم بعض الأشخاص بتغطية ثقب الكاميرا بشريط لاصق لحماية خصوصيتهم.

وكما تبين، فإن الأمسية كانت لها استمرارية غير سارة: عندما ذهبت تشيلسي إلى صفحتها على فيسبوك في اليوم التالي، تلقت رسالة من مرسل مجهول تحتوي على صور حميمة لها التقطت في الليلة السابقة. قام رجل عرف عن نفسه بأنه محمود عبد من القاهرة بتحميل الصور مع التعليق: "ثنائي لطيف حقًا!" كل شيء يشير إلى أن الصور تم التقاطها باستخدام كاميرا ويب للكمبيوتر المحمول.

لقد واجه المستخدمون مشكلات مماثلة من قبل. في مارس من هذا العام، استهدف مكتب التحقيقات الفيدرالي شابًا وحكم عليه بالسجن لمدة 18 شهرًا بتهمة اختراق جهاز الكمبيوتر الخاص بملكة جمال المراهقات في الولايات المتحدة الأمريكية كاسيدي وولف. لعدة أشهر متتالية، كان يراقبها من خلال كاميرا الويب الموجودة على جهاز الكمبيوتر المحمول الخاص بها ويلتقط صورًا حميمة من غرفة نومها. ثم حاول ابتزازها وطلب فدية وتهديدها بنشر صور وفيديوهات إذا رفضت.

ربما تتذكر أيضًا القصص التي نشرناها على مدونتنا حول اختراق كاميرات المربية في أوهايو وتكساس. وفي كلتا الحالتين، سيطر المهاجمون بشكل كامل على الجهاز وصرخوا بألفاظ نابية أثناء نوم الأطفال.

هذه القصص تجعل شعرك يقف إلى النهاية، خاصة بالنظر إلى كل جهودنا الجبارة لحماية أنفسنا ومنازلنا من الاقتحامات غير المصرح بها. نقوم بقفل الأبواب والنوافذ، وتركيب أجهزة الإنذار وأجهزة استشعار الحركة - فقط لحماية أنفسنا من المتسللين. ومع ذلك، فإن الخطر الرئيسي اليوم هو ما ندخله بأنفسنا إلى المنزل.

حماية كاميرا الويب

كيف تحمي نفسك من الاختراق والمراقبة عبر كاميرا الويب وكاميرات المراقبة

- استخدم حلول مكافحة الفيروسات الموثوقة.

- أفضل دفاع لك هو التأكد من تحديث جهاز الكمبيوتر الخاص بك دائمًا بآخر التحديثات. قم دائمًا بتحديث برنامج مكافحة الفيروسات الخاص بك إلى احدث اصداروالحفاظ على تحديث قواعد بيانات الفيروسات، وتحديث متصفحات الويب والوحدات الإضافية فيها، وتثبيت تصحيحات برامج الطرف الثالث في الوقت المحدد، بما في ذلك الشركات المصنعة الشهيرةمثل أدوبي وأوراكل ومايكروسوفت. برنامج سومويمكن القيام بهذه المهمة نيابة عنك.

- تأكد من أن جهاز التوجيه الخاص بك آمن بدرجة كافية.

- على سبيل المثال، إذا كان لديك كاميرا مراقبة خارجية، فابذل قصارى جهدك لمعرفة كيفية عملها والخطوات التي يمكنك اتخاذها لتأمينها بالكامل. قد تتضمن هذه الإجراءات تغيير كلمة المرور الخاصة بك أو الإعدادات الافتراضية الأخرى.

- يقوم الكثير من الأشخاص بلصق قطعة من الورق أو الشريط اللاصق على الكاميرا الخاصة بهم عندما لا يستخدمونها.

- وبطبيعة الحال، لا تنقر على الروابط في البريد الإلكتروني. رسائل أو رسائل من مرسلين غير مألوفين لك وتبدو ببساطة مشبوهة.