Kako zaštititi kameru od hakiranja. Mala braća te gledaju. Kako zaštititi web kameru od hakiranja. Pretvaranje web kamere u nadzornu kameru

Je li stvarno tako lako hakirati kameru na vašem laptopu? Autor Medialeaksa, pročitavši najnovije vijesti o hakiranju milijuna video kamera, hakiranje aplikacija i stranica na kojima je streaming s hakiranih kamera iz cijelog svijeta postao analog reality showa, odlučio je proučiti programe za hakiranje web kamera, a također je pokušao pronaći načine na koje se možete zaštititi od anonimnih špijuna i drugih online voajera.

Razgovor o hakiranju video kamera ovih dana više ne iznenađuje. Ovo je postao toliko raširen fenomen da neki hakeri (krekeri) održavaju web stranicu koja prikazuje prijenose s nadzornih kamera i web kamera koje nisu zaštićene lozinkom iz cijelog svijeta, a drugi program koji vam omogućuje daljinski pristup raznim povezanim video kamerama na internet.

U većini slučajeva uređaji su hakirani zbog toga što njihovi vlasnici ne promijene tvorničku lozinku kamera spajanjem na javnu mrežu, ali obične web kamere na prijenosnim računalima ne spadaju u ovu kategoriju. Da bi im pristupili, hakerima je potrebno nešto ozbiljnije od lozinke “admin admin”, a nju nema gdje unijeti.

Suprotno uvriježenom mišljenju da web kamere hakiraju obavještajne službe, puno češće možete naići na priče o hakiranju koje nisu počinili ljudi u uniformama, već obični smrtnici. Štoviše, u komentarima na tematskim stranicama često nisu čak ni pretjerano znatiželjni pojedinci koji pokušavaju špijunirati svoje bližnje, već hakerski trolovi. Za njih nije bitno koga gledaju, ali mogu učiniti mnogo više štete svojim žrtvama, jer se možda neće ograničiti na promatranje. Ponekad preuzmu kontrolu nad tuđim računalom, uništavaju ili mijenjaju korisničke podatke kao od šale.

Čak i školarac u predpubertetu može hakirati kameru prijenosnog računala: na YouTubeu postoji mnogo videa o hakiranju, čiji autori trolaju nesuđene korisnike spajajući se na njihove web kamere. Mnogo je autora takvih videa, ali suština videa je ista: dobiti pristup web kameri, a zatim streamati izraz lica žrtve dok ona pokušava shvatiti zašto se odjednom promijenila pozadina na radnoj površini ili okrenula pornografija sa zvukom na. Najčešće takve videe rade tinejdžeri, a naslov sadrži riječi “smiješno”, “trolanje”, “uzbuđivanje” itd.

Školarci su se toliko upoznali s programima za hakiranje da na svojim kanalima daju pune lekcije o tome kako postaviti programe za hakiranje, gdje između videa o hakiranju tuđih računala pričaju o svojim hobijima iz djetinjstva a la “uzgoj kaktusa” i “evo moja omiljena lutka.”

Trend hakiranja web kamera postao je vrlo popularan. Hakeri (krekeri) stvorili su nekoliko specijaliziranih stranica na kojima govore o raznim metodama hakiranja računala, dijele svoja otkrića i uspjehe na polju trolanja u odgovarajućim temama na forumima i stvaraju vlastite sklopove krekera koji će omogućiti onima koji žele da počnu ismijavanje nepoznatih ljudi na mreži bez nepotrebnih problema s instaliranjem programa.

Osim trolova, na kamere se spajaju i oni koji pokušavaju zaraditi pravi novac špijunirajući strance. Na VKontakteu postoje zajednice koje prodaju pristup raznim kamerama. Najčešće su to nadzorne kamere postavljene u unajmljenim stanovima i na javnim mjestima. Lako se na njih spojiti: vlasnici često ne mijenjaju tvorničke lozinke pri spajanju kamere na mrežu, a jedini problem krekeru je pronaći uređaj na željenoj lokaciji – i to ako radi kao instalater ili konfigurator takvog kamere, zadatak postaje još lakši.

Na primjer, administracija zajednice "IVMS distribuiraj, prodaj, razmijeni / IP kamera" prodaje emisije s kamera iz stanova u ugrađenoj trgovini grupe na VKontakteu, rangirajući ih po cijeni. Što je žrtva emitiranja ljepša (u velikoj većini slučajeva to su žene), to je skuplje špijunirati je. Gornja cijena ne prelazi 400 rubalja - za ovaj novac administrator nudi svakome tko se želi povezati s kamerom u sobi mlade djevojke.

Za početak, administratori nude pretplatnicima besplatan način promatranja života u nekim kućama, gdje su sustavi nadzora instalirani u gotovo svakoj sobi. Emitiranja se provode 24 sata dnevno; u nekim slučajevima administratori ih potpisuju komentarima u stilu "ovdje je nešto dobro". Grupe također nude instalaciju unaprijed konfiguriranih nadzornih kamera, pa čak i servis, zamjenu i jamstvo za proizvod.

Najčešće se računala hakiraju pomoću potpuno legalnih uslužnih programa, koji se inače koriste kao sredstvo za optimizaciju rada sistemskih administratora i ostalih zaposlenika IT odjela u raznim velikim organizacijama – TeamViewer, RMS, LuminosityLink, Radmin i slični. Princip njihova rada pretpostavlja da jedno od računala u mreži može daljinski kontrolirati drugo, a unutar korporativnih mreža to teško može postati problem: svako računalo u mreži povezano je s "masterom" s općim postavkama, njihovom vezom često je zaštićen lozinkom.

Takve programe mogu koristiti i obični korisnici mreže. Vi samo trebate instalirati opremu na dva ili više računala, međusobno povezanih istim unaprijed određenim postavkama - "klijentskim" uslužnim programima na računalima kojima se upravlja i poslužiteljskim uslužnim programom na uređaju koji će biti glavni.

Malo je vjerojatno da mnoge žrtve hakiranja namjerno instaliraju klijente s programima koji će im omogućiti nadzor. U većini slučajeva, klijent se instalira na računalo kao pomoćni program tijekom instalacije nekog unaprijed modificiranog programa (najčešće je to nešto besplatno i preuzeto s nepoznatog izvora). Uz pomoć takvog trojanaca instaliranog u torrent tražilicu MediaGet, u travnju 2016. jedan od korisnika Dvacha nekoliko dana zaredom.

Uz službene programe osmišljene da olakšaju život administratorima sustava, postoje i uslužni programi dizajnirani posebno za tajno praćenje računala. To uključuje, na primjer, RemCam i DarkComet. Potonji se iznenada pokazao povezanim sa sirijskim sukobom: prema Wiredu, vlada je koristila DarkComet za špijuniranje oporbenih aktivista, šaljući im skrivenu poveznicu na svoju instalaciju, prerušenu u skočni prozor s porukom. Nakon što su se informacije o akcijama sirijske vlade pojavile u medijima, programer aplikacije službeno ju je prestao podržavati, rekavši da nikada nije želio da je vlasti koriste.

Ironično je da su kreatori aplikacija za hakiranje, koji na svojim web stranicama govore o tome kako hakirati tuđa računala, istovremeno povezani sa zajednicama na VKontakteu u kojima izvještavaju sigurnost informacija i zaštititi vaše računalo od razne metode hakiranje

Android aplikacije rade na istom principu, ali korisnici mobitela su donekle zaštićeni licencom. Na primjer, aplikacija GPP Remote Viewer omogućuje vam primanje podataka s vašeg računala na isti način kao i TeamViewer, ali dokle god je preuzimate s Play Marketa, možete biti malo sigurniji da trojanci neće biti instalirani s njom .

S Apple proizvodima, situacija je lakša za upravljanje i teža za hakiranje: moderni uslužni programi za daljinski pristup na iOS-u često zahtijevaju sinkronizaciju putem Apple ID-a, a to ostavlja još manje mogućnosti za brzo hakiranje računala ili instaliranje štetnog uslužnog programa na njih koji će prenijeti kontrolu trećoj strani .

Urednici Medialeaksa testirali su dva uobičajena programa za nadzor putem web kamere i daljinsko upravljanje podacima – legalni RMS i “sivi” RemCam2. Table je pokušao hakirati Tatyanino računalo, bombardirajući njezin osobni račun svim vrstama nerazumljivih datoteka, koje su trebale instalirati odgovarajući softver na njezino računalo. Sve je na Windowsima, za nadzor je korišten softver bez korisničkih izmjena.

RMS je tražio puno različitih dopuštenja pri pokretanju, što bi trebalo zanemariti ako koristite unaprijed konfiguriranu verziju od strane nekog drugog (ili vi, ako ste hackerman). Osim toga, kako bi se spojio na žrtvino računalo, program je tražio lozinku koju je Tanya unijela tijekom instalacije. Tiho hakiranje nije uspjelo, a kada smo spojili daljinski upravljač kamere, odgovarajuća obavijest pojavila se na ekranu žrtve. Mamin voajer je poražen, ali samo zato što je koristio legalno preuzet i nemodificirani uslužni program.

Pokazalo se da je RemCam2 mnogo korisniji u tom pogledu - to je pravi trojanac, čiju instalaciju čak ni sam korisnik neće pogoditi: nema zaslona, aplikacija je instalirana neprimjećeno kada je Tanya kliknula na ikonu datoteke s glupim ime u chatu. Saznavši njezinu IP adresu, podmukli Stolik počeo je promatrati urednika koji je u to vrijeme radio, umjesto da radi sebe.

Programe je bilo moguće potpuno ukloniti tek nakon čišćenja registra. Ne pokušavajte ovo kod kuće.

Nažalost, ako aktivno koristite internet, danas je jednostavno nemoguće potpuno se zaštititi od špijuniranja web kamerom i daljinskog pristupa podacima. To ne znači da imate instaliran zlonamjerni softver na svom računalu upravo sada, ali što više preuzimate čudne aplikacije iz različitih sumnjivih izvora (ili klikate na poveznice u e-pošti od nepoznatih osoba), veća je vjerojatnost da ćete naići na jednog od ovih trojanaca.

Čini se da je jedna od najlogičnijih metoda zaštite vaše kamere od hakiranja njezino potpuno onemogućavanje - to se može učiniti putem Windows upravitelja uređaja. Kamera će se nalaziti u odjeljku Imaging Devices. Dvaput kliknite na kameru, odjeljak "Upravljački program", gumb "Onemogući". Možete ga vratiti na isti način.

No čak i ako je kamera onemogućena, neki trojanci je mogu pokušati ponovno uključiti, pa oni koji su zabrinuti zbog mogućih špijuna trebaju provjeriti svoje računalo banalnim uslužnim programom Program Manager - on pokazuje koji su procesi trenutno pokrenuti, a to će vam omogućiti primijetiti je li nečija video kamera. O antivirusima ne vrijedi niti pisati.

Upravo zbog nemogućnosti postizanja stopostotne sigurnosti mnogi korisnici osobnih računala imaju raširenu tradiciju brtvljenja web kamera - čudno, danas je to najviše učinkovit način borba protiv voajera. Osnivač Facebooka Mark Zuckerberg i bivši direktor FBI-a James Comey govorili su o prednostima snimanja video kamerama, a prema proizvođaču antivirusnih programa ESET, oko 17% korisnika računala dodiruje video kamere.

Korištenje ljepljive trake kao sredstva zaštite od voajera posljednjih godina dosegnuo je novu razinu: entuzijasti ga zamjenjuju posebnim zatvaračima za kamere, a neki proizvođači prijenosnih računala dodaju zatvarače za kamere u fazi proizvodnje. No, i u tom slučaju provalnici mogu špijunirati žrtve – ako ne špijuniranjem, onda barem prisluškivanjem pomoću ugrađenog mikrofona. Dakle, kada snimate kameru, razmislite i o ovome.

Zapravo, nepokrivena videokamera također ima svoje prednosti: može pomoći potencijalnoj žrtvi da otkrije hakiranje, jer će njezin indikator rada na kućištu prijenosnog računala pokazati da se autsajder spojio na računalo. U tom je slučaju jedino ispravno rješenje isključiti internet čim iz nepoznatog razloga bljesne svjetlo video kamere, makar i na sekundu: to se gotovo nikada ne događa slučajno.

Daljinski pristup web kamerama i nadzornim kamerama najočitija je praksa hakiranja. Ne zahtijeva poseban softver, što vam omogućuje samo preglednik i jednostavne manipulacije. Tisuće digitalnih očiju diljem svijeta bit će dostupne ako znate kako pronaći njihove IP adrese i ranjivosti.

UPOZORENJE

Članak je istraživačkog karaktera. Namijenjena je stručnjacima za sigurnost i onima koji to planiraju postati. Pri pisanju su korištene javno dostupne baze podataka. Ni urednici ni autor nisu odgovorni za neetičko korištenje bilo koje ovdje navedene informacije.

Sa širom zatvorenim očima

Videonadzor se prvenstveno koristi u sigurnosne svrhe, stoga ne očekujte smiješne slike s prve hakirane kamere. Možda ćete imati sreću da brzo pronađete HD prijenos iz elitnog bordela, ali češće ćete naići na dosadne prizore napuštenih skladišta i parkirališta u VGA rezoluciji. Ako i ima ljudi u kadru, to su uglavnom konobari u predvorju i prosjaci u kafiću. Mnogo je zanimljivije gledati same operatere i rad svih vrsta robota.

IP kamere i web kamere često se brkaju, iako je to temeljno različite uređaje. Mrežna kamera ili IP kamera je samodostatan alat za nadzor. Upravlja se putem web sučelja i samostalno prenosi video stream preko mreže. U biti, to je mikroračunalo s vlastitim OS-om temeljenim na Linuxu. Ethernet (RJ-45) ili Wi-Fi mrežno sučelje omogućuje izravno povezivanje s IP kamerom. Prije su se za to koristile vlasničke klijentske aplikacije, ali većina modernih kamera kontrolira se putem preglednika s bilo kojeg uređaja - bilo da se radi o računalu ili pametnom telefonu. U pravilu, IP kamere su uvijek uključene i dostupne na daljinu. To je upravo ono što hakeri iskorištavaju.

Web kamera je pasivni uređaj kojim se upravlja lokalno s računala (putem USB-a) ili prijenosnog računala (ako je ugrađeno) putem drivera operacijski sustav. Ovaj vozač može biti dva različiti tipovi: univerzalno (unaprijed instalirano u OS-u i prikladno za mnoge kamere različitih proizvođača) i prilagođeno napisano za specifični model. Zadatak hakera ovdje je drugačiji: ne spojiti se na web kameru, već presresti njen video stream, koji emitira kroz upravljački program. Web kamera nema zasebnu IP adresu i ugrađeni web poslužitelj. Stoga je hakiranje web kamere uvijek posljedica hakiranja računala na koje je ona spojena. Ostavimo sada teoriju po strani i malo vježbajmo.

Hakiranje nadzornih kamera

Hakiranje IP kamera ne znači da netko ima kontrolu nad računalom s kojeg vlasnik gleda njihov video stream. Samo što sada on to ne gleda sam. To su zasebni i prilično laki ciljevi, ali na putu do njih postoji mnogo zamki.

UPOZORENJE

Špijuniranje putem kamera može rezultirati administrativnim i kaznenim kaznama. Obično se izrekne novčana kazna, ali ne izvlače se svi lako. Matthew Anderson odslužio je godinu i pol zatvora zbog hakiranja web kamera pomoću trojanca. Oni koji su ponovili njegov podvig osuđeni su na četiri godine.

Prvo, udaljeni pristup odabranoj kameri može biti podržan samo putem određenog preglednika. Nekima dajte svježi Chrome ili Firefox, dok drugi rade samo sa starim IE-om. Drugo, video stream se emitira na Internet u različitim formatima. Neke će kamere trebati instalirati dodatak VLC da bi ga pogledale, druge će kamere zahtijevati Flash Player, a druge neće prikazivati ništa bez stare verzije Jave ili vlastitog dodatka.

Ponekad postoje netrivijalna rješenja. Na primjer, Raspberry Pi se pretvara u poslužitelj za videonadzor s nginxom i emitira video putem RTMP-a.

Prema dizajnu, IP kamera je zaštićena od upada dvjema tajnama: svojom IP adresom i lozinkom računa. U praksi se IP adrese teško mogu smatrati tajnom. Lako se otkrivaju na standardnim adresama, a kamere podjednako odgovaraju na zahtjeve robota za pretraživanje. Na primjer, na sljedećoj snimci zaslona možete vidjeti da je vlasnik kamere onemogućio anonimni pristup njoj i dodao CAPTCHA kako bi spriječio automatizirane napade. Međutim, korištenjem izravne veze /index.htm možete ih promijeniti bez ovlaštenja.

Ranjive nadzorne kamere mogu se pronaći putem Googlea ili druge tražilice pomoću naprednih upita. Na primjer:

Inurl:"wvhttp-01" inurl:"viewerframe?mode=" inurl:"videostream.cgi" inurl:"webcapture" inurl:"snap.jpg" inurl:"snapshot.jpg" inurl:"video.mjpg"

Još jedna izvrsna tražilica Internet of Things je ZoomEye. Kamere u njemu nalaze se prema zahtjevima uređaj:web kamera ili uređaj:medijski uređaj.

Možete pretraživati na staromodan način, jednostavnim skeniranjem raspona IP adresa u potrazi za karakterističnim odgovorom kamere. Na ovom web servisu možete dobiti popis IP adresa za određeni grad. Tu je i skener portova u slučaju da još uvijek nemate svoj.

Prvenstveno nas zanimaju portovi 8000, 8080 i 8888, jer su oni često zadani. Zadani broj priključka za određenu kameru možete pronaći u njezinom priručniku. Broj se gotovo nikad ne mijenja. Naravno, druge usluge mogu se pronaći na bilo kojem priključku, pa će rezultate pretraživanja morati dodatno filtrirati.

RTFM!

RTFM! Lako je saznati model detektirane kamere: obično je naznačen na naslovnoj stranici web sučelja iu njegovim postavkama.

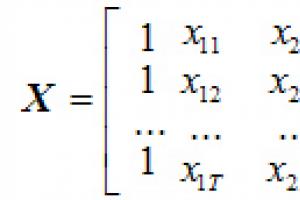

Kada sam na početku članka govorio o upravljanju kamerama putem "vlastite klijentske aplikacije", govorio sam o programima poput iVMS 4xxx, koji dolazi s Hikvision kamerama. Na web stranici programera možete pročitati priručnik na ruskom jeziku za program i same kamere. Ako pronađete takvu kameru, najvjerojatnije će imati tvorničku lozinku, a program će joj omogućiti puni pristup.

S lozinkama za nadzorne kamere stvari su općenito iznimno zabavne. Na nekim kamerama jednostavno nema lozinke i uopće nema autorizacije. Drugi imaju zadanu lozinku, koja se lako može pronaći u priručniku za fotoaparat. Web stranica ipvm.com objavila je popis najčešćih prijava i lozinki instaliranih na različitim modelima kamera.

Često se događa da je proizvođač ostavio servisni ulaz za servisne centre u firmwareu fotoaparata. Ostaje otvoren čak i nakon što vlasnik kamere promijeni zadanu lozinku. Ne možete ga pročitati u priručniku, ali ga možete pronaći na tematskim forumima.

Veliki problem je što mnoge kamere koriste isti GoAhead web poslužitelj. Ima nekoliko poznatih ranjivosti koje su proizvođači kamera sporo popravljali.

GoAhead je posebno osjetljiv na preljeve stogova, što može biti uzrokovano jednostavnim HTTP GET zahtjevom. Situaciju dodatno komplicira činjenica da kineski proizvođači modificiraju GoAhead u svom firmwareu, dodajući nove rupe.

U kodu drugog firmvera postoje takve pogreške kao što su zakrivljeni uvjetni prijelazi. Takva kamera omogućuje pristup ako unesete pogrešnu lozinku ili jednostavno nekoliko puta pritisnete tipku “Odustani”. Tijekom našeg istraživanja naišao sam na više od desetak ovakvih kamera. Stoga, ako ste umorni od isprobavanja zadanih lozinki, pokušajte kliknuti Odustani - postoji šansa da ćete odjednom dobiti pristup.

Opremljene su srednje i vrhunske kamere okretni nosači. Nakon što ste hakirali ovaj, možete promijeniti kut i u potpunosti ispitati sve oko sebe. Posebno zabavno može biti igrati potezanje kamere kada njome, osim vas, još netko pokušava upravljati u isto vrijeme. Općenito, napadač dobiva potpunu kontrolu nad kamerom izravno iz svog preglednika jednostavnim pristupom željenoj adresi.

Kad govore o tisućama ranjivih kamera, želim pobliže pogledati barem jednu. Predlažem da počnete s popularnim proizvođačem Foscam. Sjećate se što sam rekao o ulazima za poslugu? Tako ih imaju Foscam kamere i mnogi drugi. Osim ugrađenog administratorskog računa, čiju se lozinku preporučuje postaviti prilikom prvog uključivanja kamere, postoji još jedan račun - operater. Njegova zadana lozinka je prazna i rijetko kome pada na pamet promijeniti je.

Osim toga, Foscam kamere imaju vrlo prepoznatljive adrese zbog registracije predloška. Općenito, izgleda kao xxxxxx.myfoscam.org:88, gdje su prva dva xx latinična slova, a sljedeća četiri su serijski broj u decimalnom formatu.

Ako je kamera spojena na IP videorekorder, ne samo da možete daljinski pratiti u stvarnom vremenu, već i pregledavati prethodne snimke.

Kako radi detektor pokreta?

Profesionalne nadzorne kamere opremljene su dodatnim senzorom - detektorom pokreta, koji radi i u potpunom mraku zahvaljujući IR prijemniku. Ovo je zanimljivije od uvijek uključenog IR osvjetljenja, jer ne demaskira kameru i omogućuje joj tajni nadzor. Ljudi uvijek svijetle u bliskom infracrvenom području (barem dok su živi). Čim senzor detektira kretanje, kontroler počinje snimati. Ako fotoćelija signalizira slabo svjetlo, dodatno se uključuje pozadinsko osvjetljenje. I to baš u trenutku snimanja, kada je kasno zatvoriti se od objektiva.

Jeftine kamere su jednostavnije. Nemaju zaseban senzor pokreta, već umjesto toga koriste usporedbu okvira sa same web kamere. Ako se slika razlikuje od prethodne, to znači da se nešto promijenilo u kadru i da to trebate snimiti. Ako se kretanje ne bilježi, niz okvira se jednostavno briše. To štedi prostor, promet i vrijeme za naknadno premotavanje videozapisa. Većina detektora pokreta je prilagodljiva. Možete postaviti prag okidanja tako da se svaki pokret ispred kamere ne bilježi i postaviti dodatna upozorenja. Na primjer, pošaljite SMS i najnoviju fotografiju s fotoaparata izravno na svoj pametni telefon.

Softverski detektor pokreta mnogo je inferioran u odnosu na hardverski i često postaje uzrok incidenata. Tijekom istraživanja naišao sam na dvije kamere koje su neprekidno slale upozorenja i snimale gigabajte “kompromitirajućih dokaza”. Pokazalo se da su svi alarmi bili lažni. Prva kamera postavljena je izvan skladišta. Bio je obrastao paučinom koja se tresla na vjetru i izluđivala detektor pokreta. Druga kamera nalazila se u uredu nasuprot bljeskajućeg routera. U oba slučaja prag je bio prenizak.

Hakiranje web kamera

Web kamere koje rade putem univerzalnog upravljačkog programa često se nazivaju UVC-kompatibilnim (od USB Video Class - UVC). Lakše je hakirati UVC kameru jer koristi standardni i dobro dokumentirani protokol. No, u svakom slučaju, da bi pristupio web kameri, napadač će prvo morati preuzeti kontrolu nad računalom na koje je ona spojena.

Tehnički gledano, pristup web kamerama na računalima sa sustavom Windows bilo koje verzije i bitne dubine ostvaruje se putem upravljačkog programa kamere, DirectDraw filtara i VFW kodeka. Međutim, haker početnik ne treba ulaziti u sve te detalje osim ako ne namjerava napisati napredni backdoor. Dovoljno je uzeti bilo kojeg "štakora" (RAT - Remote Admin Tool) i malo ga modificirati. Danas jednostavno postoji mnogo alata za daljinsku administraciju. Osim odabranih backdoora iz VX Heaven-a, tu su i potpuno legitimni uslužni programi, kao što su Ammyy Admin, LiteManager, LuminosityLink, Team Viewer ili Radmin. Sve što opcionalno treba promijeniti u njima je konfigurirati automatski prijem zahtjeva za udaljenim vezama i minimiziranje glavnog prozora. Zatim je na redu metoda društvenog inženjeringa.

Štakora s modificiranim kodom žrtva preuzima putem phishing veze ili se uvlači na samo žrtvino računalo kroz prvu otkrivenu rupu. Za informacije o tome kako automatizirati ovaj proces, pogledajte članak "". Usput, budite oprezni: većina poveznica na "programe za hakiranje kamera" same su phishing i mogu vas navesti na preuzimanje zlonamjernog softvera.

Za prosječnog korisnika, web kamera je većinu vremena neaktivna. Obično LED upozorava na njegovu aktivaciju, ali čak i uz takvu obavijest možete izvršiti tajni nadzor. Kako se pokazalo, indikacija aktivnosti web kamere može se isključiti čak i ako su napajanje LED i CMOS matrice fizički međusobno povezani. To je već učinjeno s iSight web kamerama ugrađenim u MacBookove. Istraživači Broker i Checkoway sa Sveučilišta Johns Hopkins napisali su uslužni program koji radi kao jednostavan korisnik i, iskorištavajući ranjivost Cypress kontrolera, zamjenjuje njegov firmware. Nakon što žrtva pokrene iSeeYou, napadač može uključiti kameru bez paljenja indikatora aktivnosti.

Ranjivosti se redovito nalaze u drugim mikrokontrolerima. Stručnjak za Prevx prikupio je cijelu zbirku takvih eksploatacija i pokazao primjere njihove upotrebe. Gotovo sve pronađene ranjivosti bile su vezane uz 0day, no među njima je bilo i onih odavno poznatih koje proizvođači jednostavno nisu namjeravali popraviti.

Postoji sve više i više načina za isporuku podviga, a sve ih je teže uhvatiti. Antivirusi se često predaju modificiranim PDF datotekama, imaju unaprijed postavljena ograničenja skeniranja velikih datoteka i ne mogu skenirati šifrirane komponente zlonamjernog softvera. Štoviše, polimorfizam ili stalna rekompilacija borbenog opterećenja postala je norma, pa je analiza potpisa odavno nestala u pozadini. Danas je postalo izuzetno jednostavno predstaviti trojanca koji omogućuje udaljeni pristup web kameri. Ovo je jedna od popularnih zabava među trolovima i scenaristima.

Pretvaranje web kamere u nadzornu kameru

Svaka web kamera može se pretvoriti u neku vrstu IP kamere ako na uređaj spojen na nju instalirate poslužitelj za video nadzor. Na računalima mnogi u te svrhe koriste stari webcamXP, nešto noviji webcam 7 i slične programe.

Postoji sličan softver za pametne telefone - na primjer, Salient Eye. Ovaj program može spremati videozapise na hosting u oblaku, oslobađajući lokalnu memoriju vašeg pametnog telefona. Međutim, postoji mnogo rupa u takvim programima iu samim operativnim sustavima, pa se hakiranje web kamera kojima oni upravljaju često ne pokaže ništa težim od IP kamera s curenjem firmwarea.

Pametni telefon kao alat za nadzor

Nedavno se stari pametni telefoni i tableti često prilagođavaju za kućni videonadzor. Najčešće se instaliraju s Android Webcam Serverom - jednostavnom aplikacijom koja emitira video stream s ugrađene kamere na Internet. Prihvaća zahtjeve na priključku 8080 i otvara kontrolnu ploču na stranici samorazumljivog naziva /remote.html. Kada ga otvorite, možete promijeniti postavke kamere i gledati sliku izravno u prozoru preglednika (sa ili bez zvuka).

Obično takvi pametni telefoni prikazuju prilično dosadne slike. Malo je vjerojatno da ste zainteresirani za pogled na psa koji spava ili automobil parkiran u blizini kuće. Međutim, Android Webcam Server i slične aplikacije mogu se koristiti na druge načine. Osim stražnje kamere, pametni telefoni imaju i prednju kameru. Zašto ga ne uključimo? Tada ćemo vidjeti drugu stranu života vlasnika pametnog telefona.

Zaštita protiv pilinga

Prvo što većini ljudi padne na pamet nakon demonstracije kako jednostavno hakirati kamere je njihovo lijepljenje ljepljivom trakom. Vlasnici web kamera sa zatvaračem vjeruju da ih se problem voajerizma ne tiče i uzalud. Moguće je i prisluškivanje jer osim objektiva kamere imaju i mikrofon.

Programeri antivirusnih programa i drugih softverskih zaštitnih sustava koriste zbunjujuću terminologiju za promoviranje svojih proizvoda. Plaše vas statistikom hakiranja kamera (koja je zaista impresivna ako uračunate IP kamere), a sami nude rješenje za kontrolu pristupa web kamerama koje je tehnički ograničeno.

Sigurnost IP kamera može se povećati na jednostavan način: ažuriranjem firmvera, promjenom lozinke, porta i onemogućavanjem zadanih računa, kao i omogućavanjem filtriranja IP adresa. Međutim, to nije dovoljno. Mnogi programi imaju neriješene pogreške koje dopuštaju pristup bez ikakvog ovlaštenja - na primjer, korištenje standardne adrese web stranice s LiveViewom ili pločom postavki. Kada pronađete još jedan firmware koji curi, samo ga želite ažurirati na daljinu!

Hakiranje web kamere sasvim je druga stvar. Ovo je uvijek vrh ledenog brijega. Obično, do trenutka kada je napadač dobio pristup, već je uspio brčkati po lokalnim diskovima, ukrasti vjerodajnice svih računa ili učiniti računalo dijelom botneta.

Isti Kaspersky Internet Security sprječava neovlašteni pristup samo videostreamu web kamere. Neće spriječiti hakera da promijeni postavke ili uključi mikrofon. Popis modela koje štiti službeno je ograničen na web kamere Microsofta i Logitecha. Stoga funkciju "zaštita web kamere" treba uzeti samo kao dodatak.

Peeping stranice

Poseban problem predstavljaju napadi vezani uz implementaciju kontrole pristupa kameri u preglednicima. Mnoga mjesta nude komunikacijske usluge pomoću kamere, pa se zahtjevi za pristup njoj i njenom ugrađenom mikrofonu pojavljuju u pregledniku deset puta dnevno. Posebnost je u tome što stranica može koristiti skriptu koja otvara pop-under (dodatni prozor u pozadini). Ovaj podređeni prozor dobiva dopuštenja nadređenog prozora. Kada zatvorite glavnu stranicu, mikrofon ostaje uključen u pozadini. Zbog toga je moguć scenarij u kojem korisnik misli da je završio razgovor, a zapravo ga sugovornik (ili netko drugi) nastavlja čuti.

Koliko god jaka bila vatrozid (firewall) bez obzira što imate instaliranu, uvijek postoji mogućnost da će je hakeri uspjeti zaobići i spajanjem na web kameru od vas napraviti YouTube zvijezdu koja u kratkim hlačama (ili bez njih) paradira pred računalom.

Danas želim reći kako onemogućiti web kameru(privremeno dok ga ne iskoristite za video komunikaciju s prijateljima i rodbinom) na tri jednostavna i pouzdana načina (koji ćete koristiti sami odlučujete).

Dakle, dva načina za onemogućavanje web kamere bit će fizički, a jedan će biti softverski ( Web kamera uključeno-isključeno). Svaki od njih ima svoje prednosti i nedostatke.

Neću otvarati Ameriku govoreći da je najpouzdaniji način za onesposobljavanje web kamere isključivanje njezinog kabela iz USB priključka računala. Na ovaj način se nijedan haker neće moći spojiti na njega (osim ako ne dođe u vaš dom).

Razgovarali smo s rođacima iz Brazila i isključili web kameru. Ako ste htjeli razgovarati s nekim drugim, oni su se povezali. Sve je jednostavno i 100% pouzdano.

Također možete kupiti posebnu web kameru s objektivom za zatvaranje...

...ali i dalje će postojati problem s mikrofonom, koji je često ugrađen u ove uređaje odmah iza kutije (i obično je vrlo osjetljiv).

Jedini problem - ovu metodu Prikladno samo za vlasnike vanjskih web kamera. Ne postoji način da se zaštitite na prijenosnom računalu.

Kako onemogućiti web kameru na prijenosnom računalu

Za pokrivanje leće web kamere na prijenosnom računalu postoje posebne zavjese koje se mogu pronaći i kupiti na internetu...

Neki modeli prijenosnih računala dolaze s takvim zavjesama...

...ali nećete promijeniti svoje računalo zbog zavjese, zar ne?

Također možete prekriti web kameru flasterom ili trakom, ali prvo, ovo je "kolektivna farma", a drugo, još uvijek postoji problem s uključenim mikrofonom.

Kako programski onemogućiti web kameru

Ovdje dolazimo do najzanimljivijeg načina za privremeno onesposobljavanje web kamere - korištenjem besplatnog prijenosni računalni program koji može upravljati upravljačkim programom za ovaj uređaj.

Program se zove WebCam On-Off. Ne mora biti instaliran na vašem računalu - radi izravno iz mape. Sučelje je nažalost na engleskom, ali postoje samo tri gumba i vrlo je lako shvatiti.

WebCam On-Off pokrećete klikom na prečac i u glavnom (jedinom) prozoru programa vidite status drajvera vaše web kamere u određenom trenutku...

Omogući znači OMOGUĆENO.

Pažnja! Nemojte brkati vozača koji radi s uključenom kamerom - to su potpuno različite stvari!

Na lijevoj strani nalaze se tri gumba. Kliknite na "Isključi" i upravljački program vaše web kamere će se isključiti (zajedno s mikrofonom) - operativni sustav će "izgubiti" ovaj uređaj iz vida...

Najdonji gumb “Web kamera” prikazat će vam sliku s web kamere (ako je upravljački program aktivan) u zasebnom prozoru. Ako je onemogućen, prikazat će vam se sljedeća poruka...

Program možete zatvoriti nakon što isključite web kameru - ona će i dalje biti onemogućena sve dok ponovno ne pokrenete program i omogućite (pokrenete) upravljački program.

Mala nijansa - web kameru treba isključiti samo kada se ne koristi ni u jednom programu. Zatvorite Skype ili Viber i tek tada isključite web kameru pomoću programa WebCam On-Off.

Ako ga ne možete onemogućiti i pojavi se sljedeća poruka...

...onda kameru koristi neki proces - prekinite ga ili ponovno pokrenite sustav.

Preuzmite WebCam On-Off

Veličina programa je samo 452,7 kb. Nema virusa. Program radi na svim verzijama Windows operativnog sustava.

Skeptici će reći da je to samo program i da ga se može i hakirati ili zaobići, da iskusan haker lako daljinski uključi driver kamere... ali ljudi, onda je sve jako loše sa zaštitom vašeg računala. Moram učini nešto ili ga ugasiti i sakriti u ormar i zaboraviti na njega zauvijek.

U sljedećem članku(doslovno sutra) Reći ću vam kako možete provjeriti svoju web kameru bez posebnih programa.

Do novih korisnih računalnih programa i.

KORISAN VIDEO

Samo pregledavam programe! Sve reklamacije - njihovim proizvođačima!

Stanovnice Toronta Chelsea Clarke i njezin dečko gledali su filmove na Netflixu prije nekoliko tjedana udobno sjedeći ispred svog laptopa. Ovu vrstu odmora preferira ogroman broj ljudi diljem svijeta. Ono što ovu priču čini neobičnom je jedna činjenica: s njima je u sobi bio još netko.

Neki ljudi prekrivaju špijunku kamere ljepljivom trakom kako bi zaštitili svoju privatnost.

Kako se pokazalo, večer je imala neugodan nastavak: kada je Chelsea sljedećeg dana otišla na svoju Facebook stranicu, od nepoznatog joj je pošiljatelja stigla poruka s njezinim intimnim fotografijama snimljenim noć prije. Muškarac koji se predstavio kao Mahmoud Abdul iz Kaira postavio je fotografije uz komentar: "Stvarno sladak par!" Sve je upućivalo na to da su slike snimljene web kamerom prijenosnog računala.

Korisnici su se već susretali sa sličnim problemima. U ožujku ove godine, mladić se našao na meti FBI-a i osuđen na 18 mjeseci jer je hakirao računalo Miss Teen USA Cassidy Wolf. Nekoliko mjeseci za redom promatrao ju je preko web kamere na njezinom laptopu i snimao intimne slike iz njezine spavaće sobe. Potom ju je pokušao ucijeniti, tražeći otkupninu i prijeteći objavom fotografija i videa ako odbije.

Možda se također sjećate priča koje smo objavili na našem blogu o hakiranju kamera za dadilje u Ohiju i Teksasu. U oba slučaja napadači su preuzeli punu kontrolu nad uređajem i uzvikivali psovke dok su djeca spavala.

Od ovih priča vam se diže kosa na glavi, posebno imajući u vidu sve naše herkulovske napore da zaštitimo sebe i svoje domove od neovlaštenih upada. Zaključavamo vrata i prozore, ugrađujemo alarme i senzore kretanja - samo da se zaštitimo od uljeza. No, danas je glavna opasnost ono što sami unosimo u kuću.

Zaštita web kamerom

Kako se zaštititi od hakiranja i nadzora putem web kamere i nadzornih kamera

- Koristite pouzdana antivirusna rješenja.

- Vaša najbolja obrana je osigurati da vaše računalo uvijek bude ažurirano s najnovijim ažuriranjima. Uvijek ažurirajte svoj antivirusni program na Najnovija verzija i ažurirajte baze podataka virusa, ažurirajte web preglednike i dodatne module u njima, na vrijeme instalirajte zakrpe za softver treće strane, uključujući poznatih proizvođača kao što su Adobe, Oracle i Microsoft. Program SUMo može obaviti posao umjesto vas.

- Provjerite je li vaš usmjerivač dovoljno siguran.

- Na primjer, ako imate vanjsku sigurnosnu kameru, potrudite se naučiti kako radi i koje korake možete poduzeti da je u potpunosti osigurate. Ove mjere mogu uključivati promjenu vaše lozinke ili drugih zadanih postavki.

- Mnogi ljudi zalijepe komad papira ili traku na svoj fotoaparat kada ga ne koriste.

- Naravno, nemojte klikati na poveznice u e-pošti. pisma ili poruke pošiljatelja koji vam nisu poznati i jednostavno izgledaju sumnjivo.